A Windows Update kliens nemrégiben felkerült a földön élő bináris fájlok (LoLBins) listájára, amelyeket a támadók rosszindulatú kódok futtatásához használhatnak Windows rendszereken. Ilyen módon töltve a káros kód megkerülheti a rendszer védelmi mechanizmusát.

hogyan lehet újra csatlakoztatni a gyűrűt a wifi-hez

Ha nem ismeri a LoLBins programot, ezek a Microsoft által aláírt futtatható fájlok, amelyek letölthetők vagy az operációs rendszerhez vannak csomagolva, és amelyeket harmadik fél felhasználhat a kártékony kód letöltése, telepítése vagy futtatása során az észlelés elkerülésére. Úgy tűnik, hogy a Windows Update kliens (wuauclt) az egyik ilyen.

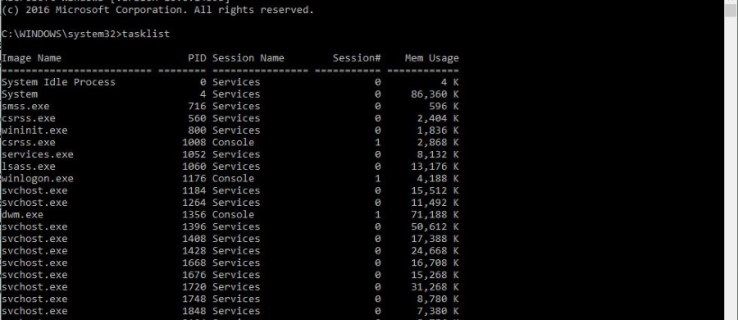

Az eszköz a% windir% system32 wuauclt.exe alatt található, és a Windows Update (egyes szolgáltatásainak) parancssorból történő vezérlésére készült.

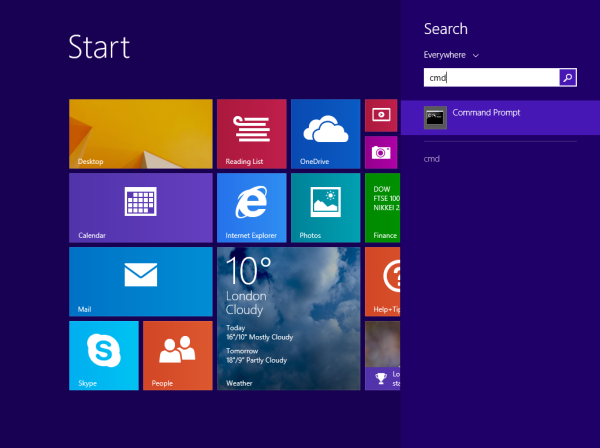

MDSec kutató David Middlehurst felfedezte a wuauclt a támadók által rosszindulatú kód futtatására is használható a Windows 10 rendszereken egy tetszőleges, speciálisan kialakított DLL-ből a következő parancssori opciók segítségével:

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerA Full_Path_To_DLL rész a támadó speciálisan kialakított DLL fájljának abszolút elérési útja, amely csatoláskor futtatna kódot. A Windows Update kliens futtatja, így a támadók megkerülhetik a víruskereső, az alkalmazásvezérlő és a digitális tanúsítványellenőrzési védelmet. A legrosszabb, hogy Middlehurst is talált egy mintát a vadonban.

hogyan lehet megváltoztatni a letöltések helyét

Érdemes megjegyezni, hogy korábban kiderült, hogy a Microsoft Defender magában foglalta a képességét töltsön le bármilyen fájlt az internetről és megkerülni a biztonsági ellenőrzéseket. Szerencsére a Windows Defender Antimalware Client 4.18.2009.2-0 verziójából indulva a Microsoft eltávolította a megfelelő opciót az alkalmazásból, és ez már nem használható csendes fájlletöltésekhez.

Forrás: Alvó számítógép