A felhőalapú Xero könyvelési szoftver kiváló megoldás vállalkozása teljes könyvelési folyamatának kezelésére. Olyan cégtulajdonosok számára készült, akik nem rendelkeznek számviteli vagy könyvelői képesítéssel, és viszonylag könnyen használható. Néha azonban egy kicsit túl gyorsan kattintunk, így ha törölt egy tranzakciót, amelyet újra látni szeretne, van rá mód. Lehet, hogy egy kicsit bonyolult kidolgozni.

Ez a cikk bemutatja, hogyan találhat meg egy törölt tranzakciót és hogyan tárolhatja biztonságosan. Néhány hasznos információt közöltünk a kiberbűnözésről és az üzleti adatok védelméről.

a Windows 10 megosztott mappa nem érhető el

Törölt tranzakció megkeresése

Kövesse ezeket a lépéseket a törölt tranzakció megkereséséhez és visszaállításához.

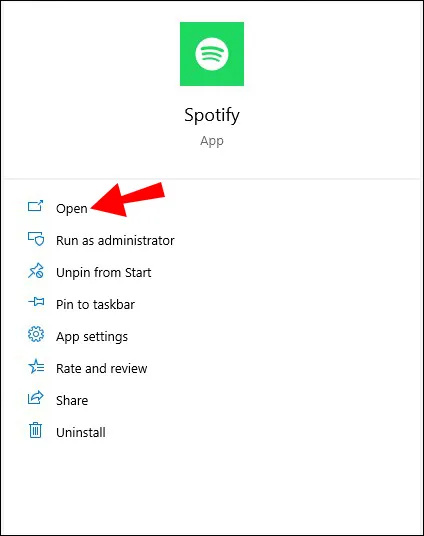

- Jelentkezzen be Xero .

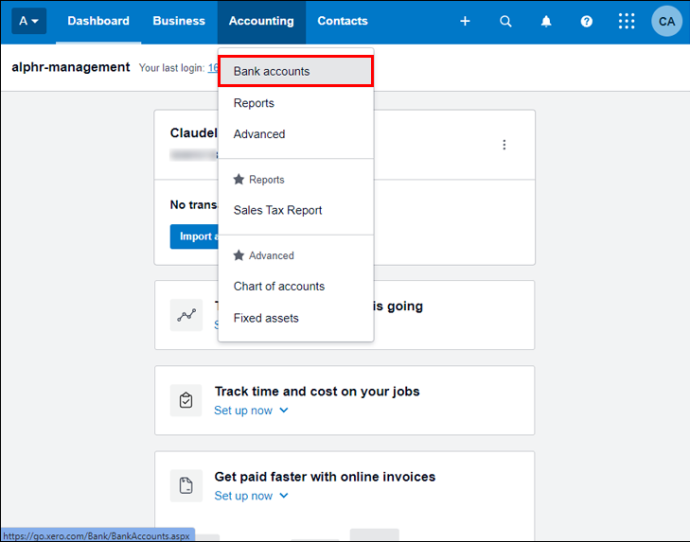

- A „Számvitel” menüből válassza a „Bankszámlák” lehetőséget.

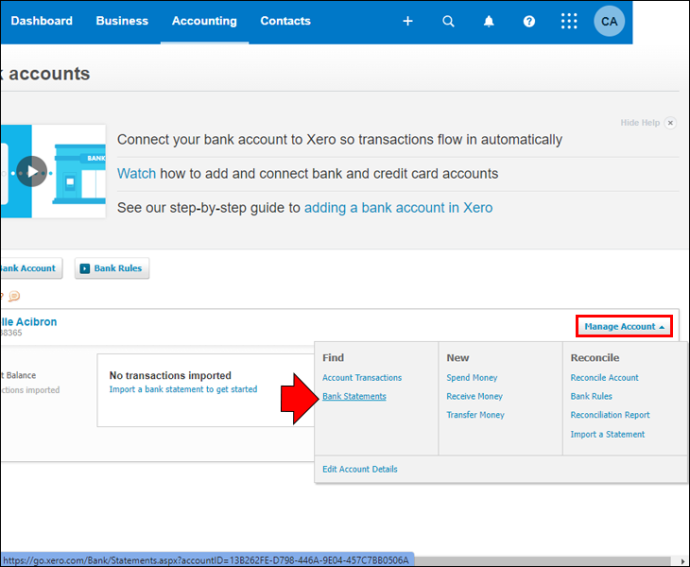

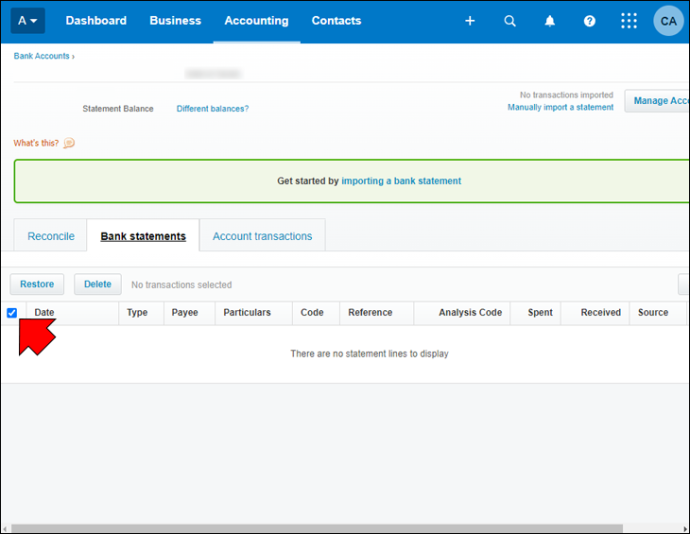

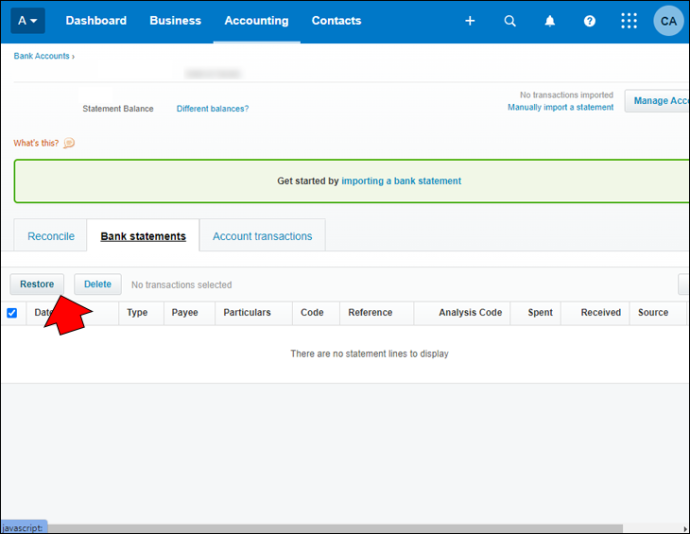

- Lépjen arra a bankszámlára, amelyen vissza szeretné állítani a bankszámlakivonat-sort, majd válassza a „Számlakezelés” és a „Bankkivonatok” lehetőséget.

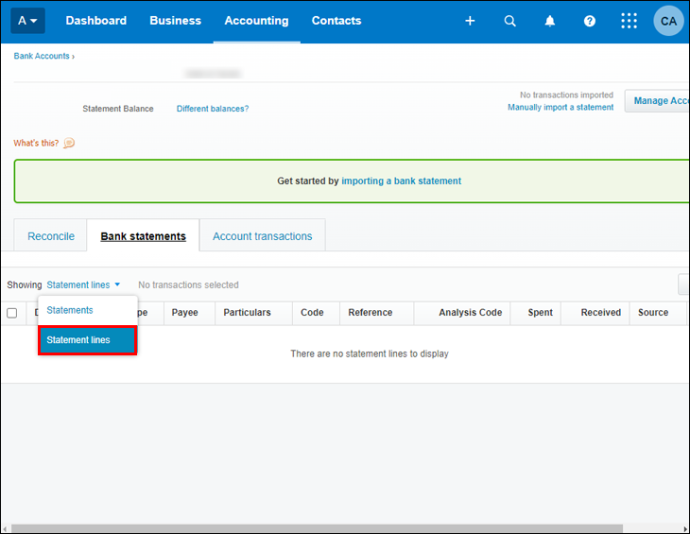

- A „Megjelenítés” lehetőségnél válassza a „Kivonatsorok” lehetőséget.

- Jelölje be a visszaállítani kívánt utasítássor melletti jelölőnégyzetet.

- Kattintson a „Visszaállítás” gombra.

Tartsa biztonságban visszaállított törölt tranzakcióit

Most, hogy megtalálta a törölt tranzakciókat, biztonságosan tárolhatja azokat. A felhőalapú szoftver számos előnnyel jár a vállalkozások számára, beleértve a rugalmasságot, a mobilitást és az együttműködési támogatást. Sajnos a kiberbűnözők álmai az adatokhoz való könnyű hozzáférésről valóra váltak.

Sok kisvállalkozás tulajdonosa úgy érezheti, hogy a kiberbűnözéssel kapcsolatos radar alá esik. A kisvállalkozásokat azonban gyakrabban törik fel, mint a nagyobbakat. Mielőtt megtanulná, hogyan védheti meg adatait a rosszfiúktól, értse meg, miért célozzák jobban a kisebb vállalatokat.

Minden vállalkozás rendelkezik olyan erőforrásokkal, amelyeket érdemes feltörni

Minden vállalkozás, beleértve az egyszemélyes üzletet is, rendelkezni fog olyan adatokkal, amelyek értékesek a kiberbűnözők számára. Például e-mail címek, adóazonosító számok, hitelkártyaszámok és még Apple Music-fiókok is. A kiberbűnözők pénzt kereshetnek ezzel az információval a sötét weben.

A kisvállalatok általában kevesebbet költenek kiberbiztonságra

Sok kisvállalkozás tulajdonosa úgy találja, hogy a kiadások rangsorolása zsonglőrködésnek tűnik. Bár sok vezető ismeri a kiberbiztonság fontosságát vállalkozása számára, nem biztos, hogy ez prioritás.

A kiberbűnözők jól tudják ezt. Ezért összpontosítanak a kisebb vállalkozásokra, mivel tudják, hogy kisebb kihívás lesz kifizetést kapni, mint amennyit a prominensebb cégek feltörése okozna.

A kisvállalkozások gyakran nincsenek védve a Ransomware ellen

Az elmúlt évtizedben a ransomware a kibertámadások egyik leggyorsabban növekvő formája volt. Azon áldozatok száma is nőtt, akik kifizették az adataik visszaszerzése érdekében követelt váltságdíjat, mivel az online bűnözők kifinomultabb módszereket alkalmaznak az emberek becsapására.

Növekvő sikerének köszönhetően sok hacker merészkedik a ransomware útján. A most kezdő bűnözők először egy kisvállalkozást vesznek célba a könnyebb behatolás érdekében.

A hackerek nagyobb cégekhez is hozzáférhetnek a kisebbeken keresztül

Ha egy kiberbűnöző megtöri egy kisebb vállalkozás hálózatát, ezt a sikert gyakran arra használja fel, hogy bekerüljön egy nagyobb cégbe. Sok kisvállalkozás nyújt szolgáltatásokat nagyobb vállalatoknak, például webhelykezelést, számlákat, digitális marketinget stb. A kiskereskedők gyakran elektronikusan kapcsolódnak meghatározott ügyfélrendszerekhez. Ez a beállítás megkönnyítheti a több vállalatot érintő jogsértéseket.

Előfordulhat, hogy a személyzet nincs megfelelően képzett a kibertudatosság terén

A kibertudatosító tréning egy másik olyan feladat lehet, amelyet nehéz prioritásként kezelni egy olyan kis cégnél, ahol sok kalapot viselnek elfoglalt alkalmazottak. Azonban, emberi hiba érzékenyebbé teszi a vállalkozásokat a kiberkockázatokra. Ahhoz, hogy a kibertámadások sikeresek legyenek, többnyire a felhasználók segítségére van szükségük. Ha a személyzetet nem képezik ki például az adathalász e-mailek árulkodó jeleire, akkor szerepet játszhatnak egy sikeres támadásban. A gyümölcsöző adathalász kísérletek szinte minden adatszivárgást okoznak. Ha az alkalmazottakat megtanítják észrevenni ezeket a trükköket, az jelentősen megerősítheti a kiberbiztonságot.

Hogyan védheti meg vállalkozását a számítógépes bűnözéstől

A felhő alapú eszközök, mint pl Xero hasznosak, hogy támogassák vállalkozása hatékony és költséghatékony működését. Sajnos az online bűnözők folyamatosan keresik a módját, hogy hozzáférhessenek az adatokhoz a felhőre való fokozott támaszkodás miatt.

Nem lesz ideje nyomon követni az összes folyamatosan fejlődő kiberfenyegetést. Azonban kellőképpen védettnek kell lennie, ha erre a három területre összpontosít.

1. Vigyázz a hamisítókra

Az online bûnözõk jártasak abban, hogy szinte bárkit megszemélyesítenek, és mindent megtesznek, hogy elnyerjék a bizalmát, és kockázatos dolgokba csaljanak. Íme, milyen típusú csalókkal kell tisztában lennie Önnek és csapatainak, és hogyan védheti meg magát és cégét a kiberfenyegetésekkel szemben.

Adathalászat és telefonos csalások

Az adathalászat olyan üzenetek küldése, amelyek jogszerű kommunikációt utánoznak, azzal a céllal, hogy csalárd módon rávegyék az embereket személyes adataik felfedésére.

- Az adathalász kísérletek történhetnek e-mailben, szöveges üzenetekben vagy telefonhívásokban, akik úgy tesznek, mintha az ügyfélszolgálat vagy a vállalat más alkalmazottai lennének.

- Az adathalász üzenetekben található mellékleteket és hivatkozásokat az eszközök megfertőzésére és a fiók hitelesítő adatainak ellopására használják.

- A kiberbűnözők gyenge jelszavakkal is beszivároghatnak a postaládákba, és még a PDF számlákat is módosíthatják.

Vegye fontolóra az alábbi módszereket vállalkozása védelmében:

- Képezze ki alkalmazottait felismeri az adathalászat árulkodó jeleit e-maileket, hogy csökkentse a kattintott linkek kockázatát.

- Minden vállalati eszközre telepítsen rosszindulatú szoftverek elleni szoftvert.

- Használjon erős jelszavakat és többtényezős hitelesítést az egész vállalaton belül.

2. Védekezzen a támadók ellen

A nem biztonságos technológia használata vonzó célpont az online bűnözők számára. A vállalat adatait és fiókjait kiberbűnözés veszélye fenyegeti, amikor a bűnözők biztonsági réseket keresnek az Ön technológiájában. A probléma az elégtelen biztonsági karbantartásból vagy egy korábbi incidensből, például adathalászatból eredhet.

A megelőzés kulcsa az alkalmazott támadási módszerek és a sebezhetőségek blokkolásának megértése. Egyes támadásokat nehéz észlelni, és törvényes programra vagy fájlra hasonlíthatnak. Lehetséges, hogy diszkréten figyelemmel kíséri tevékenységét.

- Rosszindulatú programok – A rosszindulatú szoftverek olyan behatoló szoftverek, amelyek célja a számítógépek és számítógépes rendszerek károsítása és megsemmisítése. Személyes információkat szivárogtathat ki, megakadályozhatja az információkhoz való hozzáférést, és jogosulatlan hozzáférést kaphat a rendszerekhez vagy adatokhoz, többek között a zavarok egyéb formáihoz.

- Ransomware – Ez a rosszindulatú programok súlyos változata, amely egyre népszerűbb. Számos formát ölthet, és számos hatása és tünete lehet.

Megvédheti vállalkozását az ilyen típusú támadásokkal szemben:

- Víruskereső szoftver futtatása és a szoftverek naprakészen tartása az eszközein.

- A fiókok feltörése elleni védelem erős és egyedi jelszavak használatával az eszközökön és a vállalati fiókokon, valamint annak biztosítása, hogy mindenki elkerülje a jelszavak újrafelhasználását.

- Jelszókezelő használata, amellyel erős jelszavakat hozhat létre fiókjaihoz, és szinkronizálhatja azokat több eszköz között a gyorsabb bejelentkezés érdekében.

3. Rendszeresen ellenőrizze holtfoltjait

Ahogy a vállalkozás növekszik, az Ön által tárolt adatok mérete és összetettsége növekszik. Kezelése túlságosan nehézzé válhat, védelme pedig kihívást jelenthet. Az üzleti adatokkal kapcsolatos kockázatok és kötelezettségek csak akkor derülnek ki, ha már túl késő. Tisztában kell lennie vállalkozása vakfoltjaival a hamisítókkal és támadókkal együtt.

Amellett, hogy megvédi az érzékeny és bizalmas vállalati adatokat az online bűnöző fenyegetésekkel szemben – például a Xeróban visszaállított törölt tranzakcióival – van egy másik adattípus is, amelyet köteles megvédeni, és amelyek gyakran figyelmen kívül maradnak.

Személyes adatok

- A személyes adatok fizikailag és logisztikailag azonosíthatnak valakit, és ártalmas lehet rá, ha nyilvánosságra kerül. Ide tartoznak az Önre, ügyfeleire, beszállítóira, alkalmazottaira vagy családtagjaira vonatkozó adatok.

- Ügyeljen a fizetési információkra, például a hitelkártyaszámokra, elérhetőségekre, személyazonosító számokra, bankszámlaszámokra, társadalombiztosítási számokra, útlevél- és jogosítványszámokra stb.

- Bár ezek az adatok hasznosak az Ön üzleti tevékenysége szempontjából, etikai, jogi és szerződéses követelmények vonatkoznak a használatukra.

Globális adatvédelmi törvények

Léteznek nemzetközi jogszabályok a vállalkozások elszámoltathatóságára és az egyének védelmére – pl. GDPR . Vállalatának meg kell felelnie az üzleti régióban érvényes adatvédelmi törvényeknek, és ennek elmulasztása súlyos jogi lépéseket vonhat maga után.

Bennfentes fenyegetések

- Visszaélés – szándékosan vagy véletlenül kockázatok származhatnak az üzleti információiról.

- Helytelen kezelés – A személyzet tudtukon kívül bizalmas adatokat tesz közzé megosztás vagy nem biztonságos tárolás révén.

- Rosszindulatú szándék – Egy boldogtalan alkalmazott felhasználhatja azt a képességét, hogy hozzáférjen bizonyos információkhoz, és azokat haszonszerzésre vagy bosszúszerzésre használja fel.

Így védheti meg magát.

- Tekintse át a vállalata birtokában lévő személyes adatokat, és gondoskodjon arról, hogy azokat biztonságosan és a legjobb gyakorlatokkal összhangban tárolják.

- Képezze alkalmazottait a személyes adatok biztonságos kezelésének, tárolásának és megosztásának módjára.

- Ismerkedjen meg a tevékenysége szerinti országok adatvédelmi törvényeivel, mivel a törvények eltérőek lehetnek.

- Korlátozza a személyes adatokhoz való hozzáférést. Csak azoknak a csapattagoknak engedélyezze a hozzáférést, akiknek szükségük van rá szerepük ellátásához.

- Győződjön meg arról, hogy a megosztott bejelentkezéseket nem használja; ez segít az ellenőrzési nyomvonal kialakításában, ha ki kell vizsgálnia egy eseményt.

GYIK

Mennyi ideig tart megtanulni a Xero-t?

A Xero tanúsítvány könyvelők és könyvelők online tanfolyamon, élő webináriumon vagy egy gyorsított Xero-tanácsadón keresztül teljesíthető. A Xero-tanúsítvány teljesítése körülbelül 6-8 órát vesz igénybe.

hogyan lehet megváltoztatni a felső és az alsó margót a google docs-nál

Megtanulhatom a Xero-t egyedül?

A Xero használata nem nehéz. Ha azonban nem ismeri az online könyvelési szoftvert, és önállóan tanulja a használatát, akkor meglehetősen nehéz tanulási görbe adódhat.

Törölt tranzakció visszaállítva

A Xero könyvelési szoftver jól szervezett felületet kínál, de egyesek számára a használat megtanulása kihívást jelenthet. Szerencsére lehetővé teszi a törölt tranzakciók gyors elérését abban az esetben, ha valamit véletlenül törölnek. A törölt tranzakciók a Bankszámlakivonatok területen jelennek meg, ahol kiválaszthatja a tranzakciót, majd a Visszaállítás parancsot.

Sikerült megtalálni és visszaállítani a kívánt törölt tranzakciót? Megtudott ebből a cikkből bármilyen új módszert az adatok védelmére a kiberbűnözőktől? Ossza meg velünk tapasztalatait az alábbi megjegyzések részben.