A rosszindulatú programok és az emberi betegségek a csendben és a láthatatlanságban gyarapodnak. Ha a legkisebb rákos sejt pöttyös arcot adna neked, azonnal kezelést kérnél, és valószínűleg jól lennél, mert a gonosz betolakodónak soha nem lenne esélye elterjedni.

Hasonlóképpen, a rosszindulatú programok által okozott fertőzéseket legkorábban lehet megkapni, még mielőtt azok terjedhetnek és szörnyű károkat okozhatnak. Ha egy rosszindulatú program pofonozással jelezte érkezését, akkor rosszindulatúak voltak! a monitoron keresztül letöltene egy eszközt a blitzeléshez, majd folytatja az életét. De a hackerek nem akarják, hogy tudd, hogy feltörték.

Csendes posztereket hoznak létre, amelyek évekig leselkedhetnek a rendszeredbe, ellopják banki adataidat, jelszavaidat és egyéb érzékeny adataidat, miközben te boldogan nincs tudatában. Még a ransomware is csendben kiborulhat a számítógépén, mielőtt az váltságdíjat követelne a képernyőn.

Kezdjük azzal, hogy felfedjük a legújabb néma gyilkosokat, amelyek elrejtőzhetnek a számítógépén - vagy a telefonon, a táblagépen és az útválasztón. Ezután megmutatjuk, hogyan lehet megtalálni ezeket és más rejtett csúnyákat. Legyen felkészült - lehet, hogy több, mint amire számított. A jó hír az, hogy ezután felajánljuk a néma gyilkosok kirúgásának és távol tartásának módjait.

A legsúlyosabb rosszindulatú programok most még rosszabbak

A biztonsági és szoftvercégek, beleértve a Microsoftot is, csapdába esnek a hackerekkel folytatott folyamatos játékban: 'bármit megtehetsz, én is jobban tudok'. Ha a Microsoft kijavít egy biztonsági rést, a hackerek hamarosan új biztonsági rést találnak, amelyet kihasználhatnak. Amikor az antivírus új fenyegetést azonosít és meghatározásait frissíti, hogy az elkövetőt feketelistára tegye, az elkövető új utat keres (vagy kényszerít).

A rosszindulatú programok soha nem adják meg magukat. Visszatér a rajztáblához, és erősebben, nehezebben eltávolítható, és - az összes legjobb túlélési stratégia - nehezebben észlelhető.

Mielőtt bemutatnánk, hogyan lehet megtalálni és megölni a PC-jében rejlő rosszindulatú programokat, ajánlunk néhány példát a veszélyek kontextusba helyezésére. Íme hét halálos fenyegetés, amelyek jelenleg pusztítást okozhatnak a számítógépen, nemcsak rejtőzködve, hanem az operációs rendszer (OS), a böngésző és még a vírusirtók előtt is.

Vírusirtó trójai

A trójaiak olyan rosszindulatú fájlok, amelyeket törvényes fájloknak, programoknak vagy frissítéseknek álcáznak. A kifejezés, ahogy sejteni lehet, a görögök ősi történetéből származik, akik egy fa ló belsejébe bújtak, hogy besurranjanak Troy városába. Háromezer évvel később a „trójai” nagyjából ugyanazt jelenti, de asztalosmunka nélkül. Most leír egy olyan stratégiát, amely megtámadja a védett helyeket - például a számítógép operációs rendszerét (OS) - olyannak színlelve, mintha nem az lenne.

Az utóbbi évek legismertebb trójai programja a Zeus (más néven Zbot), amelyet sok PC-n nem fedeztek fel, és kifosztották az áldozatok banki adatait. Félelmetes új versenyt folytat Carberp formájában, amelynek neve miatt a gyerek vihoghat, de a kódja megsemmisítheti a számítógép összes védelmét.

A Carberp forráskódját ingyen online adták ki - rettentő kilátás nyílik a számítógépes biztonságra. Ez lehetővé teszi, hogy a hackerek a szó minden részében új verziókat hozzanak létre ennek a szörnyetegnek. A Kaspersky szerint mindannyian osztoznak azon a fő célon, hogy észrevétlenek maradjanak a számítógépen. Ha odaér, csendben ellopja személyes adatait, beleértve a jelszavakat és a banki adatokat. A Carberp legfélelmetesebb inkarnációja (legalábbis eddig) letilthatja, sőt eltávolíthatja a telepített víruskeresőt. Ez megnehezíti a felismerést és eltávolítást, mint a legújabb ransomware.

OLVASSA TOVÁBB : Útmutató a legjobb 2017 víruskereső szoftverhez

PC-vel törölhető rootkitek

Ha a trójai programok álruhában vannak, akkor a rootkitek rosszindulatú programokkal beágyazott csempészek. Miután egy rootkit behatolt a számítógépére, talán azzal, hogy megtévesztett egy adathalász linkre kattintással, feltörte az operációs rendszert, hogy rosszindulatú rakománya rejtve maradjon.

Jelenleg a legfélelmetesebb példa a Popureb, a Sophos biztonsági cég szerint nagy hírnevű kicsi rootkit. Nem csak láthatatlanná tevő köpenyt vesz körül veszélyes tartalma körül, hanem olyan mélyen beágyazódik az áldozatok operációs rendszerébe, hogy arra kényszerültek, hogy töröljék rendszereiket annak eltávolítása érdekében. A Microsoft tanácsa az, hogy minden rootkit fertőzést a Windows tiszta telepítésével kell kezelni.

Hátsó bejárók

A hátsó ajtó nem egyfajta rosszindulatú program, hanem egy szándékosan telepített hiba az operációs rendszerben, amely a hackereket teljesen észrevétlenül engedi be a számítógépébe. A hátsó ajtókat trójaiak, férgek és más rosszindulatú programok telepíthetik. Miután a hiba létrejött, a hackerek felhasználhatják a számítógép távoli irányítására. Rejtve marad, így még több hátsó ajtót hozhat létre a jövőbeni használatra.

Kijátszási kártékony programok

A hackerek most olyan rosszindulatú programokat terveznek, amelyek fő célja az észlelés elkerülése. Különböző technikákat alkalmaznak. Néhány rosszindulatú program például kacsintvíruskeresőkiszolgálójának megváltoztatásával, így az már nem felel meg az antivírus feketelistájának. Egy másik adókikerülési technika magában foglalja a rosszindulatú programok bizonyos futtatásra történő beállítását, vagy a felhasználó bizonyos műveleteinek követését. Például egy hacker beállíthatja a rosszindulatú program futtatását olyan sérülékeny időszakokban, mint például az indítás, majd a hátralévő idő alatt szunnyadó állapotban maradhat.

Szóeltérítő ransomware

Mintha nem lenne elég rossz annak megállapításához, hogy egy látszólag biztonságos fájl valójában egy trójai program, a biztonsági szakértők most ransomware-t találtak a Word fájlokban rejtve. Az irodai makrók - kicsi, konfigurálható fájlok, amelyek automatikus műveletsorozatot váltanak ki - még inkább érzékenyek a ransomware fertőzésre, valószínűleg azért, mert a felhasználókat arra kérik, hogy töltsék le őket. Februárban a kutatók azonosították a Locky nevű ransomware programot, amely egy rosszindulatú makró jóvoltából érkezik egy Word dokumentumba.

Router botnetek

A botnet egy internethez csatlakoztatott számítógép vagy más eszköz, amelyet a hackerek spam vagy rosszindulatú programok más számítógépekre terjesztenek.

Hogyan kapcsolhatjuk ki a diszkord értesítések ablakait

Ha útválasztója, laptopja vagy akár „intelligens” termosztátja egy botnet része, akkor szinte biztosan fogalma sincs róla. És ha nem tudsz róla, hogyan javíthatod meg?

Hagyma ransomware

Tor (más néven The Onion Router) egy ingyenes szoftver, amely lehetővé teszi a névtelen böngészést és a kommunikációt. Az internetszolgáltató, a Microsoft vagy bárki más nem követheti nyomon. Újságírók használják forrásaik védelme érdekében, valamint jelzők a háborús atrocitásokról.

Sajnos nagyon népszerű a hackerek körében is, akik a Tor segítségével követik és terjesztik a rosszindulatú programokat nyomon követés nélkül. Szegény öreg Tornak még becenevét is megrontották a bűnözők, akik létrehoztak egy „Onion” nevű titkosító ransomware-t.

Egy másik titkos ransomware-változat a CryptoWall 4, a hírhedt ransomware új verziója, amelyet frissítettek, hogy elkerüljék az áldozatok PC-jén történő észlelést.

Vizsgálja meg számítógépét, hogy nincsenek-e benne furcsa folyamatok

A lopakodó rosszindulatú programok új generációja nem szokott nyilvánvaló ajándékokat adni, például furcsa előugró ablakokat.

A Carberp trójai nagyszerű (jól figyelemre méltó) példa a rosszindulatú programokra, amelyeket újra és újra átépítenek, hogy sokkal nehezebb legyen észlelni. Nem valószínű, hogy megjelenik kézi rosszindulatú program-szkennerekben vagy akár egy teljes víruskereső programban.

Az egyik lehetőség az olyan eszközök használata, mint az ingyenes indításkezelő Autoruns, amely felsorolja az egyes folyamatokat, szolgáltatásokat és feladatokat, amelyek aktívak vagy aktívak voltak a számítógépén - beleértve a rosszindulatúakat is. Főként az indításkor futó nem kívánt folyamatok leállítására szolgál, de ragyogó eszköz a titokzatos elemek felderítésére is, amelyeket nem telepített, és amelyek szerepét nem érti. Ezen folyamatok többsége (különösen a rejtett kártevő programok) nem fog megjelenni a Feladatkezelőben, ezért ne is foglalkozzon ennek használatával.

Az Autoruns fő hátránya, hogy listái félelmetesen hosszúak. Az Opciók menü segítségével apránként szűkítheti. Jelölje be az Üres helyek elrejtése, majd a Microsoft bejegyzések elrejtése lehetőséget, és várja meg, amíg a lista frissül, így csak aktív, harmadik féltől származó elemeket tartalmaz. Most olvassa végig, és ha olyasmit lát, amelyet nem ismer fel, kattintson a jobb gombbal, majd kattintson az Online keresés gombra (vagy nyomja meg a Ctrl + M billentyűkombinációt), hogy futtasson egy Google keresést a böngészőben.

A Google megkeresi a folyamathoz társított teljes fájlnevet, és linkeket kínál a biztonsági oldalak releváns oldalaira, például a File.net (www.file.net) oldalra, amely feltárja, hogy bizonyos fájlok biztonságban vannak-e; Folyamat könyvtár , amely elmagyarázza, hogy mi a folyamat és miért fut; és a kiváló Letiltsam? . Az Autoruns legújabb verziója (v13.51) tartalmazza a fájlellenőrző adatbázist VirusTotal és hozzáadja a VirusTotal ellenőrzése opciót a jobb egérgombbal történő menübe.

Vizsgálja meg számítógépének bizonyos területeit

A ingyenes online szkenner az Anitivirus cégtől az Eset nem annyira online, mint amilyennek érzi - valójában nem böngészőalapú eszköz. Eleinte csalódást okoztunk ebben, mert a böngészőalapú eszközök általában gyorsabbak és könnyebben használhatók, mint a hagyományos telepíthető szoftverek, és természetesen nem járnak azzal, hogy a telepítési folyamaton keresztül kell lecsúsznunk.

De az Eset Online Scanner érdemes megnézni, mert lehetővé teszi, hogy rejtett kártékony programokat és furcsa fájlokat keressen a számítógépének bizonyos mappáiban és területein - és ez sokkal gyorsabb, mint a teljes vizsgálat.

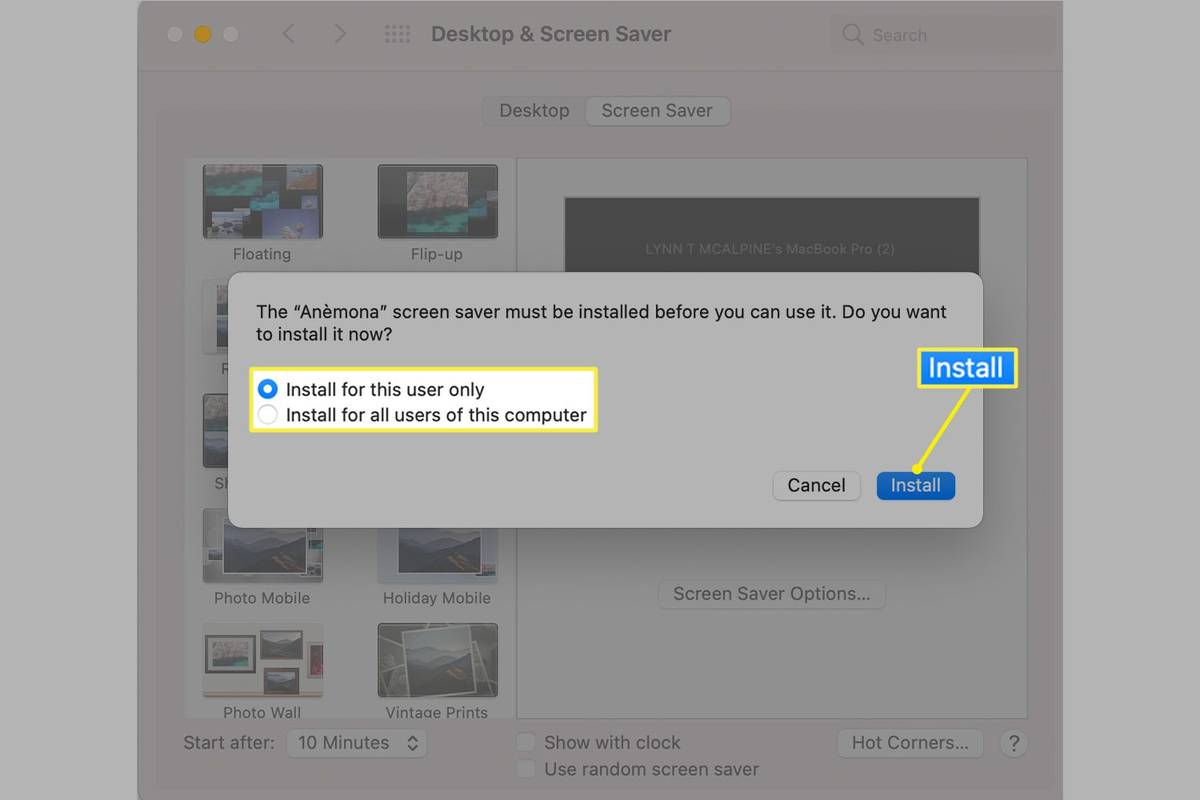

Az „Eset Online Scanner futtatása” gombra kattintva megnyílik egy második ablak, amely felkéri az ESET Smart Installer letöltésére. Kattintson a kék „esetsmartinstaller_enu.exe” linkre, nyissa meg, majd kattintson a Futtatás gombra, ha a Windows kéri. Jelölje be a „Felhasználási feltételek” négyzetet, majd kattintson a Start gombra.

A konfigurálás során kattintson a „Lehetséges nemkívánatos alkalmazások észlelésének engedélyezése” elemre, majd nyissa meg a „Speciális beállítások” elemet, jelölje be az „Archívumok vizsgálata” és a „Potenciálisan nem biztonságos alkalmazások keresése” jelölőnégyzetet, és hagyja bejelölve a két másik négyzetet. Itt kiválaszthat bizonyos mappákat, más rendeltetési helyeket és még konkrét fájlokat is. Az eszköz lopásgátló technológiával rendelkezik, ami azt jelenti, hogy felismeri és megtisztítja a rejtett fájlokat olyan mappákban, amelyekről nem is tudtad, hogy ott vannak.

Az Eset fő marhahúsunk hamis pozitív szokása. Helytelenül azonosította kedvenc NirSoft-eszközeinket rosszindulatúként, és azok bizonyosan nem azok. Tehát mielőtt kibogozna egy olyan dögösnek megjelölt fájlt, futtassa az online VirusTotal-on keresztül, hogy megkapja második véleményét.

Fedezze fel, hol rejtőznek a furcsa fájlok

Ingyenes hordozható eszköz Runscanner beolvassa a számítógép összes indítási rendszerfájlját, illesztőprogramját és beállítását. A rosszindulatú programok előszeretettel telepítik az indító fájlokat és maguk mögött hagyják őket, így azok a számítógép indításától kezdve folyamatosan futnak.

A beolvasás után az eszköz feltárja, hogy mely fájlok nem viselkednek úgy, ahogy kellene, és információkat gyűjt az adatbázisából, amely több mint 900 000 rendszerfájlt tartalmaz, beleértve az EXE, DLL és SYS fájlokat - pontosan azokat a fájltípusokat, amelyeket a rosszindulatú programok szeretnek létrehozni, megfertőzni és / vagy megrontani , majd hagyja maga után.

A program megszerzéséhez kattintson a felső menüsorban a Letöltés elemre, majd a Freeware letöltése elemre, majd mentse és futtassa a fájlt. A kis programablakban megadhatja, hogy a „Kezdő mód” vagy a „Szakértő mód” lehetőséget használja-e - ez utóbbi lehetővé teszi a nem megfelelő Windows fájlok módosítását, míg a Kezdő mód nem.

Vizsgálja meg az útválasztót az eltérítők ellen

Lehet, hogy nem tartja az útválasztót a számítógép részének, de ez a számítógép beállításának létfontosságú része - és ez a botnet-támadások elsődleges célja. Ráadásul nem valószínű, hogy az útválasztón hibákat vagy problémákat keresne, hacsak nem kezd el játszani az internet, így hónapokig vagy évekig rosszindulatú botnet része lehet, mielőtt fogalma lenne róla.

A jó hír az, hogy az útválasztó botnet-tevékenységének ellenőrzése nagyon egyszerű, és nem jár semmilyen szoftver letöltésével vagy telepítésével. Kattintson az „Indítás most” gombra az F-Secure ingyenes online útválasztó-ellenőrzőjén, és várjon néhány másodpercet, amíg az eszköz olyan rosszindulatú tevékenységeket keres, mint például a DNS-kérelmek, amelyek nem a kívánt helyre kerülnek. Ha gyanús tevékenységet észlel, végigvezeti Önt a következő teendőkön.

Gyökerezze ki azokat a rootkiteket, amelyeket az antivírus nem lát

Kaspersky Internet Security 2017 az egyik legerősebb és legpontosabb víruskereső termék, amelyet a pénz megvásárolhat. De egy dolog, amit nem tehet, az a rootkitek kiirtása, azok a láthatatlan csempészek, akik feltörik az operációs rendszert, hogy megbizonyosodjanak arról, hogy rejtve maradnak. Örömmel és megkönnyebbüléssel hallottuk a Kaspersky TDSSKiller-t, amely kifejezetten a rootkiteket célozza meg, és nem ütközik a Kaspersky Internet Security-vel vagy a választott másik víruskeresővel (csak egy háttérben futó víruskeresőt kell telepítenie, különben mindegyiket hatékonyan törölni fogja) egyéb ki).

A TDSSKiller ingyenes és nyílt forráskódú, telepíthető és hordozható verziókban érkezik. Először megpróbáltuk letölteni a hordozhatót a PortableApps.com webhelyről, de ez azt jelentette, hogy először a PortableApps platformot kellett telepítenünk.

A szóváltás elkerülése érdekében töltse le a „ZIP verziót” a biztonságos letöltési tükrös webhelyről Alvó számítógép , amely szintén az egyik kedvenc szemételtávolító eszközünk, AdwCleaner .

A BleepingComputer szerint a TDSSKiller csak a Windows 8 és korábbi verzióiban működik, de a Windows 10 számítógépünkön jól működött. Töltse le és bontsa ki a ZIP-t, majd futtassa a programfájlt. Néhány percbe telik, amíg először frissíti a vírusleírásokat. Kattintson a „Start scan” gombra a számítógépén elrejtett rootkitek és „bootkitek” megkereséséhez és eltávolításához.

A legrosszabbra számíthat

Nagyon jó esély van arra, hogy rosszindulatú programok legyenek a számítógépén. A legfrissebb éves Kaspersky Security Bulletin szerint a számítógépek 34,2% -át érte el legalább egy rosszindulatú program támadása tavaly - de gyanítjuk, hogy a valós adat valamivel magasabb.

A felmérés csak a Kaspersky antivírust futtató felhasználókra terjedt ki. A Norton Security-vel együtt a Kaspersky többször is vezeti a víruskereső tesztjeinket, amelyet biztonsági csapatunk a (z) Dennis Technology Labs (DTL). Tehát a felhasználók számítógépein valószínűleg alacsonyabb a rosszindulatú programok előfordulási gyakorisága, mint azokon a számítógépeken, amelyek kevésbé hatékony szoftvert futtatnak, vagy egyáltalán nincs víruskereső.

OLVASSA TOVÁBB : Útmutató a legjobb 2017 víruskereső szoftverhez

Pontosabban: a jelentés csak olyan rosszindulatú programokat tartalmaz, amelyeket észleltek. A fel nem fedezett rosszindulatú programokat definíció szerint nem lehetett bevonni. Annak érdekében, hogy megbizonyosodjak arról, hogy nem vagyok paranoid, megkérdeztem a DTL-t, hogy szerintük van-e rosszindulatú program a számítógépünkön. Bonyolult válaszra számítottam, ami talán azt jelentette, de a válasz egyértelmű volt.

Figyelje a korai jeleket

Ha megbocsátasz nekünk, akkor ismét felhasználjuk a betegség analógiáját. Mire már túl beteg vagy ahhoz, hogy felkelj az ágyból, valami nagyon nem stimmel és nehezen kezelhető. A fertőzés korábbi jelei sokkal finomabbak. Lehet, hogy nem nehéz meglátni, de nehéz felismerni azt, ami valójában.

Hasonlóképpen, mire egy ransomware iránti kereslet bekerül a képernyőn, vagy a szoftver nem hajlandó futtatni, a rosszindulatú programok nyilvánvalóan kézbe veszik a rendszerét, és nehéz lesz kitörölni őket. Lehet, hogy lehetetlen, hacsak nem hajtja végre a rettegett tiszta telepítést. Érdemes tehát megtanulni a kevésbé nyilvánvaló jeleket.

Ne hibáztassa a lassú böngészőt az interneten

Ha a böngészője hirtelen fájdalmasan lassúvá és összeomlásra hajlamossá vált, akkor az első ösztön az lehet, hogy felveszi a telefont az internetszolgáltatójához, és átadja nekik az elméjét. Kímélje meg dühét, legalábbis addig, amíg nem ellenőrzi, hogy a lassulást nem valami baljósabb dolog okozza-e.

A legvalószínűbb bűnösök a harmadik féltől származó eszköztárak és más PUP-ok („potenciálisan nemkívánatos programok” - túl udvarias kifejezés), amelyek az ingyenes szoftver telepítésekor felemelték a számítógépet. Úgy tesznek, mintha valami nem lenne (például hasznos keresőmotor), vagy nem árulják el teljesen azokat a dolgokat, amelyeket meg fognak tenni (például nyomon követik a böngészési tevékenységet). Emellett a processzorok teljesítménye is megakadályozza, megakadályozzák más programok megfelelő működését, és rendkívül ijesztőek lehetnek.

A Kaspersky és néhány más víruskereső vállalat nem sorolja a kölyköket rosszindulatú programok közé, de ez kezd változni - teljesen helyesen. AVG például alapértelmezés szerint engedélyezi a PUP és a spyware védelmet. Reméljük, hogy az AV-társaságok hasonló politikákat alkalmaznak.

Ezeknek a rejtett böngésző-disznóknak az egyik jelentős problémája, hogy ha eltávolítod őket, akkor gyakran megújulnak. Sokan azért használjuk a szinkronizáló eszközöket, hogy ugyanazokat a könyvjelzőket és kiterjesztéseket tartsuk meg számítógépeinken, laptopjainkon és más eszközökön. Ha például egy PUP fájl elrejti a Chrome Sync programot, lehetetlen eltávolítani, hacsak nem hagyja abba a Chrome Sync alkalmazást. Hidd el, mi mindent megpróbáltunk.

A problémás böngészőbővítmények kiszűréséhez futtassa az Auslogics Browser Care ingyenes eszközt. Automatikusan azonosítja és eltávolítja a furcsa kiterjesztéseket. A telepítés során törölje a „Program indítása a Windows indításakor” jelölőnégyzetet. Ennek a programnak nem kell folyamatosan a háttérben futtatnia, és ha az indításkor fut, akkor a Windows indítása hosszabb ideig tart.

hogyan állítsam be az automatikus válaszszöveget az iphone-on

Kizárja a balesetek egyéb okait

A rendszeres, megmagyarázhatatlan összeomlások a rosszindulatú programok fertőzésének nyilvánvaló jelei közé tartoznak, de ezeket hibás illesztőprogramok és egyéb hardverhibák is okozhatják.

A hardveres tettesek kizárásához kezdje az ingyenes eszközzel WhoCrashed , amelyet nemrégiben frissítettek a Windows 10 támogatására.

Az oldal tetején kattintson a Letöltés elemre, görgessen le a „WhoCrashed 5.51” elemig a Crash Analysis Tools alatt, majd kattintson az „Ingyenes házi kiadás letöltése” elemre. Mentse és futtassa a telepítőt; nincs szemét, amelyből lemondhatna. Az összeomlások diagnosztizálásához kattintson az Elemzés elemre. A gyanúsítottak listájának előállítása mellett a program egyszerű angol nyelvű jelentést is készít, amely sokkal informatívabb, mint a Windows saját bonyolult összeomlási naplói.

Ha nem szeretne szoftvert telepíteni, használja a NirSoft ingyenes eszközének hordozható verzióját BlueScreenView . Ez rengeteg információt nyújt arról, hogy mi történt az összeomlások során, és lehetővé teszi az azonnali Google-keresést a hozzájuk társított hibák után. Ha úgy tűnik, hogy az illesztőprogramok és más hardverhibák nem okozják az összeomlást, akkor valószínűleg a rosszindulatú programok a bűnösök.

Jelek, amelyekre figyelni kell ...

- A saját számítógépén nem kaphat rendszergazdai hozzáférést

- Internetes kereséseit folyamatosan átirányítják

- Egy fájl váratlanul sérült vagy nem nyílik meg

- Jelszavai megváltoztak

- A címlistádon szereplő emberek spam-e-maileket kapnak tőled

- A programok pillanatnyilag megnyílnak, majd bezárnak, így nem tudja használni őket

- Egy fájl váratlanul eltűnt

- Az összes alkalmazásban (Windows rendszerben) vagy az automatikus futtatásban olyan programokat talál, amelyeket nem telepített

- A számítógép folyamatosan csatlakozik az internethez - még akkor is, ha éppen nem használja

- A nyomtató olyan oldalakat nyomtat, amelyekre Ön nem kért

- Böngészőjének kezdőlapja megváltozik, és további eszközsorok jelennek meg

- A víruskereső és a rosszindulatú program-szkennerek nem nyílnak meg és nem futnak