Tegnap biztonsági rést fedeztek fel az egyes SSD-k által megvalósított hardveres titkosításban. Sajnos a BitLocker a Windows 10-ben (és esetleg a Windows 8.1-ben is) a felhasználó adatainak biztonságos titkosítását és védelmét kötelezi a meghajtó gyártójára. Ha elérhető a hardveres titkosítás, akkor az nem ellenőrzi, hogy a titkosítás bolondbiztos-e, és kikapcsolja saját szoftveralapú titkosítását, és sebezhetővé teszi az adatait. Itt van egy megoldás, amelyet alkalmazhat.

Reklám

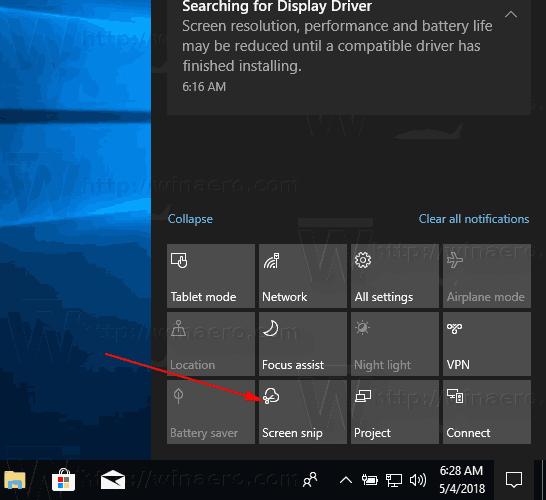

hogyan lehet képernyőképet készíteni egy pillanat alatt anélkül, hogy tudnák

Még akkor is, ha engedélyezi a BitLocker titkosítást egy rendszeren, előfordulhat, hogy a Windows 10 nem titkosítja az adatokat szoftveres titkosításával, ha a meghajtó azt továbbítja az operációs rendszernek, hogy hardveres titkosítást használ. Még ha a merevlemez-meghajtó is támogatja a titkosítást, az üres jelszó használata miatt könnyen megszakadhat.

Egy újabb tanulmány azt mutatja, hogy a kulcsfontosságú és a Samsung termékeinek rengeteg problémája van az SSD-kkel. Például bizonyos kulcsfontosságú modellek üres fő jelszóval rendelkeznek, amely hozzáférést biztosít a titkosítási kulcsokhoz. Lehetséges, hogy a különböző gyártók által más hardverekben használt firmware-nek is hasonló problémái lehetnek.

Megkerülő megoldásként a Microsoft javasolja a hardveres titkosítás letiltása és a BitLocker szoftveres titkosítására való áttérés, ha valóban érzékeny és fontos adatai vannak.

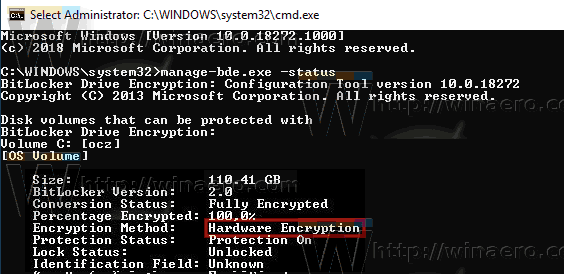

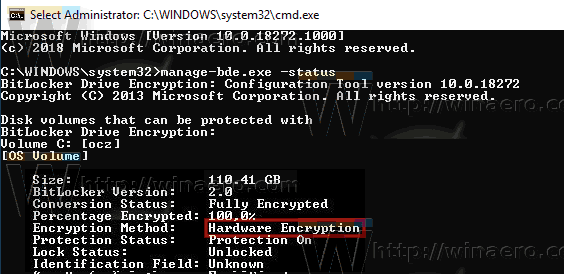

Először ellenőriznie kell, hogy a rendszer jelenleg milyen típusú titkosítást használ.

Ellenőrizze a BitLocker meghajtótitkosítás állapotát a Drive számára a Windows 10 rendszerben

- Nyissa meg a emelt parancssor .

- Gépelje be vagy másolja be a következő parancsot:

manage-bde.exe állapot

- Lásd a 'Titkosítási módszer' sort. Ha a „Hardver titkosítást” tartalmazza, akkor a BitLocker a hardver titkosításra támaszkodik. Egyébként szoftveres titkosítást használ.

Így válthat a hardveres titkosításról a szoftveres titkosításra a BitLocker segítségével.

Tiltsa le a hardver BitLocker titkosítását

- A meghajtó visszafejtéséhez kapcsolja ki teljesen a BitLockert.

- Nyisd ki PowerShell rendszergazdaként .

- Adja ki a parancsot:

Enable-BitLocker -HardwareEncryption: $ False - Engedélyezze újra a BitLocker alkalmazást.

Ha rendszergazda vagy, engedélyezd és telepítsd a „Hardveralapú titkosítás használatának konfigurálása az operációs rendszer meghajtóihoz” házirendet.

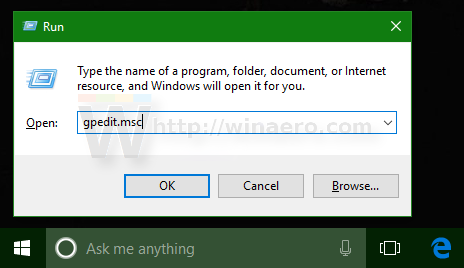

Tiltsa le a hardver BitLocker titkosítását a csoportházirenddel

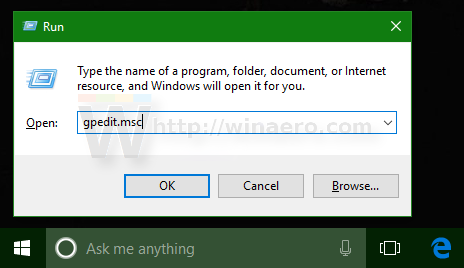

Ha Windows 10 Pro, Enterprise vagy Education rendszert futtat kiadás , a Helyi csoportházirend-szerkesztő alkalmazással konfigurálhatja a fent említett beállításokat egy GUI-val.

nem olvasható a forrásfájlból vagy a lemezről

- Nyomja meg a Win + R billentyűket együtt a billentyűzeten, és írja be:

gpedit.msc

Nyomd meg az Entert.

- Megnyílik a Csoportházirend-szerkesztő. MenjSzámítógép-konfiguráció Felügyeleti sablonok Windows-összetevők BitLocker meghajtótitkosítás Operációs rendszer meghajtók. Állítsa be a házirend-beállítástÁllítsa be a hardveralapú titkosítás használatát az operációs rendszer meghajtóihoznak nekTiltva.

Alternatív megoldásként alkalmazhatja a Registry módosítását.

Tiltsa le a hardver BitLocker titkosítását a Registry Tweak használatával

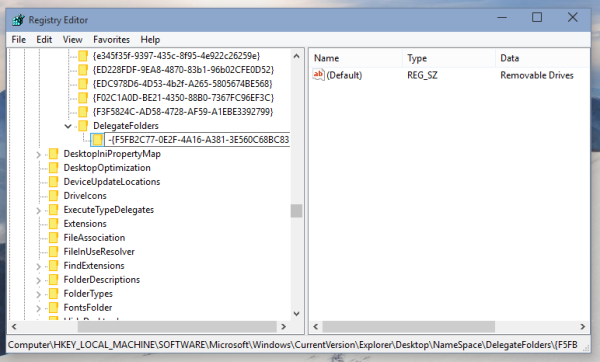

- Nyisd ki Beállításszerkesztő .

- Lépjen a következő rendszerleíró kulcsra:

HKEY_LOCAL_MACHINE SOFTWARE Policy Microsoft FVE

Tipp: Lásd hogyan lehet egy kattintással a kívánt rendszerleíró kulcsra ugrani .

Ha nincs ilyen kulcsa, akkor csak hozza létre.

- Itt hozzon létre egy új 32 bites DWORD értéket OSAllowedHardwareEncryptionAlgorithms .Megjegyzés: Akkor is, ha igen 64 bites Windows rendszert futtat , akkor is 32 bites DWORD-t kell használnia értéktípusként.

Hagyja értékadatait 0-ként. - A beállításjegyzék módosításainak életbe léptetése érdekében indítsa újra a Windows 10 rendszert .

Ez az.