A legtöbb ember személyes adatok tárházát őrzi telefonján, az e-mailektől és a közösségi médiában lévő üzenetektől a bizalmas banki adatokig. Ennek eredményeként a rosszindulatú szereplők gyakran megcélozzák ezeket az eszközöket, hogy veszélyeztetjék az Ön személyes adatait, vagy visszaéljenek személyazonosságával.

Érzékeny adatai sok embert elcsábíthatnak, az Ön által ismertektől a számítógépes bűnözőkig. Emiatt nehéz lehet felfedezni, hogy ki áll a telefonfeltörés mögött. Ennek ellenére van néhány lépés, amellyel megtudhatja, ki törte fel a telefonját.

Olvasson tovább, ha többet szeretne megtudni.

Hogyan lehet megtudni, ki törte fel a telefonját

Manapság a legtöbb kibertámadást pénznyereség motiválja. E támadások során a hackerek általában rosszindulatú programokra támaszkodnak, hogy kihasználják az operációs rendszer vagy a letöltött alkalmazások biztonsági réseit. Miután rosszindulatú programokat használnak a biztonság megsértésére, eladhatják hitelesítő adatait a sötét weben, hozzáférhetnek pénzügyi számláihoz, vagy őrizetbe vehetik érzékeny adatait váltságdíjért.

Néhány szélsőséges esetben a telefonját feltörheti valaki az életében, aki szeretné figyelemmel kísérni mozgását és tevékenységét, vagy hozzáférni személyes adataihoz.

A gyanúsítottak listájának szűkítéséhez meg kell határoznia, hogy telefonja miként került veszélybe. Íme, mit kell tenni.

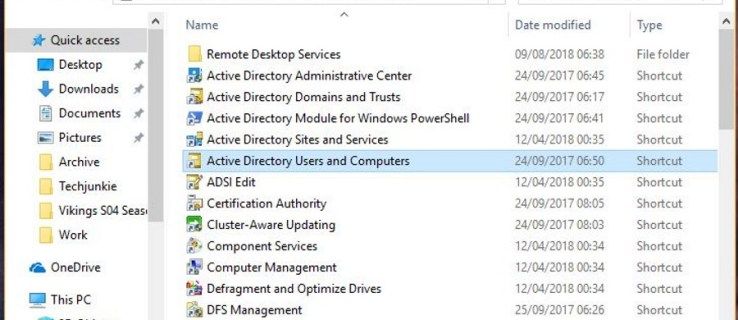

Ellenőrizze az alkalmazáslistáját

Az alkalmazások az egyik leggyakoribb eszköz, amellyel a hackerek átvehetik az irányítást a telefon felett. Tehát azonnal át kell néznie az alkalmazások listáját, ha az eszköz furcsán működik.

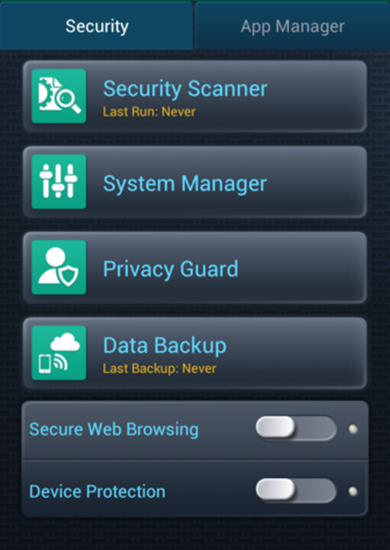

Ha olyan alkalmazásokat észlel, amelyekről nem emlékszik a letöltésre, keresse meg őket az interneten, és ellenőrizze a véleményüket. A vélemények gyanús tevékenységet említhetnek, megerősítve, hogy az alkalmazás a feltörés alapja. Ha nem észlel szokatlan alkalmazásokat, futtasson egy biztonsági vizsgálatot. Egyes rosszindulatú programokat úgy terveztek, hogy elkerüljék az észlelést, ezért előfordulhat, hogy nem találja meg őket egyedül.

A hackerek ritkán veszik célba Önt, amikor rosszindulatú programokkal fertőzik meg telefonját. Ehelyett véletlenszerűen terjesztik a rosszindulatú programokat, és a lehető legtöbb adatot akarják kikaparni a lehető legtöbb embertől. Ennek eredményeként nem lesz szerencséje kideríteni, hogy konkrétan ki törte fel a telefonját.

Ha azonban a gyanús alkalmazás kereskedelmi kémprogram, akkor nagy eséllyel kiderítheti, ki áll a feltörés mögött. Sajnos maga az alkalmazás nem sokat segít. Ezek az alkalmazások általában úgy védik a hacker személyazonosságát, hogy nem küldik el közvetlenül nekik a rögzített információkat. Ennek eredményeként a kémprogramot telepítő személy adatai sehol nem tárolódnak a fertőzött eszközön.

De abban az esetben, ha a kémprogramokat közvetlenül az okostelefonra telepítik, a hackernek fizikai hozzáféréssel kell rendelkeznie az eszközhöz. Ezek az információk segíthetnek létrehozni egy listát a gyanúsítottakról, és megállapítani, hogy kinek lenne előnyös kémprogramokat telepítenie okostelefonjára. Ne feledje, hogy ezeknek az alkalmazásoknak a telepítése kevés időt vesz igénybe, ezért vegye figyelembe azokat az embereket, akik rövid ideig hozzáférhettek a telefonjához.

Ellenőrizze telefonszámláját

Ha a telefonszámla díjakat tartalmaz olyan szöveges üzenetekért, amelyeket soha nem küldött, akkor valószínűleg rosszindulatú program fertőzte meg telefonját. Az ilyen típusú rosszindulatú programok célja, hogy bevételt szerezzenek a kiberbűnözőknek azáltal, hogy telefonját emelt díjas szöveges üzenetek küldésére és fogadására kényszerítik.

hogyan lehet megakadályozni a videók automatikus lejátszását a google chrome-on

Sajnos valószínűleg nem fogja tudni pontosan kitalálni, hogy ki törte fel a telefonját, mivel ezeket a támadásokat ritkán célozzák meg. Ezeket a díjakat azonban a következő módok egyikén állíthatja le:

- Írja be a „STOP” üzenetet az ismeretlen számra.

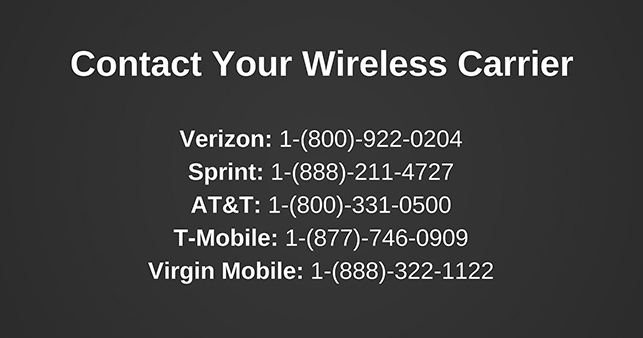

- Lépjen kapcsolatba mobilszolgáltatójával a szám letiltásához.

- Futtasson egy biztonsági alkalmazást a rosszindulatú programok megtalálásához és eltávolításához.

Ellenőrizze a híváslistáját

Ha a telefonszámla és az alkalmazások listája nem árul el semmi különöset, irányítsa a vizsgálatot a híváslistára. Győződjön meg arról, hogy az utóbbi időben nem válaszolt véletlenszerű hívásokra, mivel ezek felhasználhatók adatai feltörésére vagy hangfelvételére.

Ismétlem, ezeket a támadásokat elsősorban véletlenszerűen hajtják végre, így valószínűleg nem fogja tudni pontosan meghatározni a hackert.

Kövesse nyomon online tevékenységét

Az adathalász csalások egy másik gyakori módja annak, hogy a hackerek hozzáférjenek az Ön személyes adataihoz. Bár gyakorlatilag lehetetlen kitalálni, ki áll ezeknek a csalásoknak a hátterében, jelentheti őket a mobilszolgáltatónak, és letilthatja őket.

Bár nem tudja azonosítani, ki a felelős a támadásért, általában megállapíthatja, hogy adathalászat áldozata lett-e. Egyszerűen kövesse nyomon online tevékenységét, és ellenőrizze, hogy nem kattintott-e gyanús linkekre szöveges üzenetekben, e-mailekben vagy váratlan előugró ablakokban.

Ezek a csalások jellemzően érzelmi megfogalmazást alkalmaznak, és arra késztetik, hogy egy linkre kattintson további információkért anélkül, hogy a lehetséges következményekre gondolna. Tehát keresse azokat az üzeneteket, amelyek pánikot kiváltó szöveget tartalmaznak, majd egy hivatkozást.

Fontolja meg, mikor használt utoljára nyilvános Wi-Fi-t

Mind a nyilvános, mind a jelszóval védett hotspotok különféle utakat kínálnak a rosszindulatú embereknek tömeges hackertámadások végrehajtására. Tegyük fel, hogy telefonja problémákat mutatott, miután bejelentkezett egy nem biztonságos nyilvános Wi-Fi hotspotba. Ebben az esetben előfordulhat, hogy valaki lekaparta az Ön bizalmas adatait.

hogyan helyezhetem át a fájlokat az egyik google meghajtóról a másikra

Ellenőrizze iCloud-fiókja biztonságát

Ha Ön iPhone-felhasználó, ügyeljen az iCloud biztonságára. Végtére is, egy feltört iCloud bejelentkezés lehetővé teszi, hogy bárki hozzáférjen a fényképeihez, és kémprogramokat telepítsen az eszköz hívásainak, üzeneteinek és helyének figyelésére.

A gyenge jelszavakkal és kéttényezős hitelesítés nélküli iCloud-fiókokat a jelszófeltörő szoftver könnyen feltörheti. Ezeket a programokat több száz gyakori jelszó kitalálására használják tömegesen feltörő fiókokhoz. Más szóval, nem Önt célozzák meg személyesen.

A gyenge iCloud-biztonság azonban lehetővé teheti azt is, hogy bárki, aki tudja, kitalálja e-mail-címét és jelszavát, különösen akkor, ha ugyanazt a kombinációt használja több webhelyen.

A tettes azonosításához vegye fel a kapcsolatot az Apple-lel, és kérje meg, hogy adja meg a fiókjához való hozzáférés részleteit. Ezek az adatok általában olyan IP-címeket tartalmaznak, amelyek segítségével azonosítani lehet a hackert.

Állítson be csapdát a hacker számára

Ha arra gyanakszik, hogy valaki megpróbálja feltörni a telefonját, csapdába ejtheti, és tetten érheti. Alternatív megoldásként ez a csapda elrettentőként működik, és megakadályozza, hogy valaki behatoljon az okostelefonjába.

Az olyan alkalmazások, mint a Certo Mobile Security, lehetővé teszik iOS és Android hogy a felhasználók néma fényképet készítsenek a telefonjukat feltörni próbáló személyről. Ez a funkció akkor aktiválódik, amikor valaki többször is helytelen jelszót ad meg, vagy megpróbálja elmozdítani a telefont.

Hogyan kerüljük el, hogy újból feltörjék

Miután megállapította, hogy ki felelős a telefon feltöréséért, gondoskodnia kell arról, hogy soha többé ne kelljen keresztülmennie ezen a stresszes folyamaton. A digitális műveletek figyelembevételével védheti meg telefonját és így személyes adatait.

Íme néhány biztonsági gyakorlat, amelyek segítségével jelentősen csökkentheti a feltörés esélyét.

Kerülje a vázlatos alkalmazások letöltését

Bármely alkalmazás letöltése előtt feltétlenül olvassa el a véleményeket, és ellenőrizze, hogy az alkalmazás jó hírű-e. Ha a legcsekélyebb kétségei is vannak az alkalmazás biztonságában, jobb, ha nem telepíti.

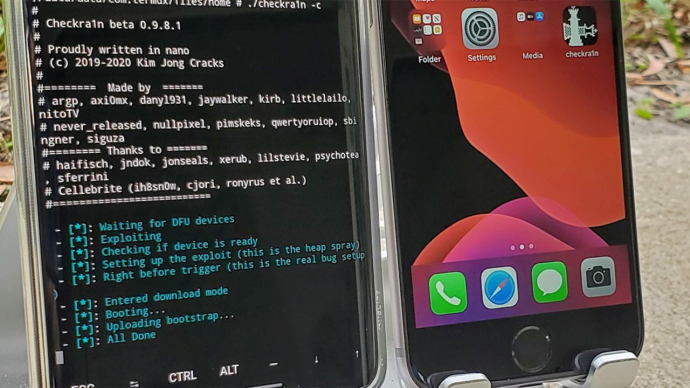

Kerülje el a telefonjailbreaket

A Jailbreak lehetővé teszi alkalmazások letöltését nem hivatalos alkalmazásboltokból. Ez azonban kétféle módon is sebezhetővé teszi a feltörést.

Először is, a nem hivatalos alkalmazások rosszindulatú vagy kémprogramokkal fertőzöttek lehetnek, ami lehetővé teszi a hackerek számára, hogy hozzáférjenek az Ön személyes adataihoz. Másodszor, a jailbreak megakadályozza, hogy biztonsági javításokat kapjon a legújabb operációs rendszer-frissítésekben, ami ráadásul gyengíti a telefon biztonságát.

állítsd vissza a gmail jelszavamat telefonszám szerint

Mindig tartsa szemmel telefonját

A fizikai hozzáférés a leggyorsabb módja annak, hogy egy hacker feltörje telefonját. Emiatt, ha a telefont mindig magánál tartja, biztonságban lesz.

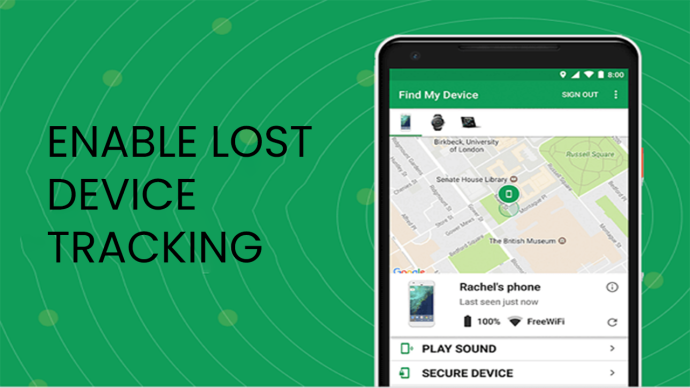

Az elveszett eszközök követésének engedélyezése

Ha nyilvánosan elveszíti a telefon nyomát, az elveszett eszköz követése életmentő lehet. Segít megtalálni a telefont, mielőtt ellopnák vagy rosszindulatú programokkal tele lenne. Az eszköztől függően előfordulhat, hogy telepítve van egy natív nyomkövető alkalmazás. Ha nem, sok harmadik féltől származó alkalmazást találhat a funkció hozzáadásához.

Használjon telefonos biztonsági intézkedéseket

Még ha valakinek sikerül is megfognia a telefonját, ne könnyítse meg a dolgát. Mindig használjon jelszózárat a telefonhoz. Ezenkívül soha ne használjon könnyen kitalálható jelszót. Ez magában foglalja a születésnapját vagy más fontos dátumokat, valamint az alapértelmezett jelszavakat, például „1234” vagy „0000”. Ideális esetben a jelszónak betűket, számokat és szimbólumokat kell tartalmaznia.

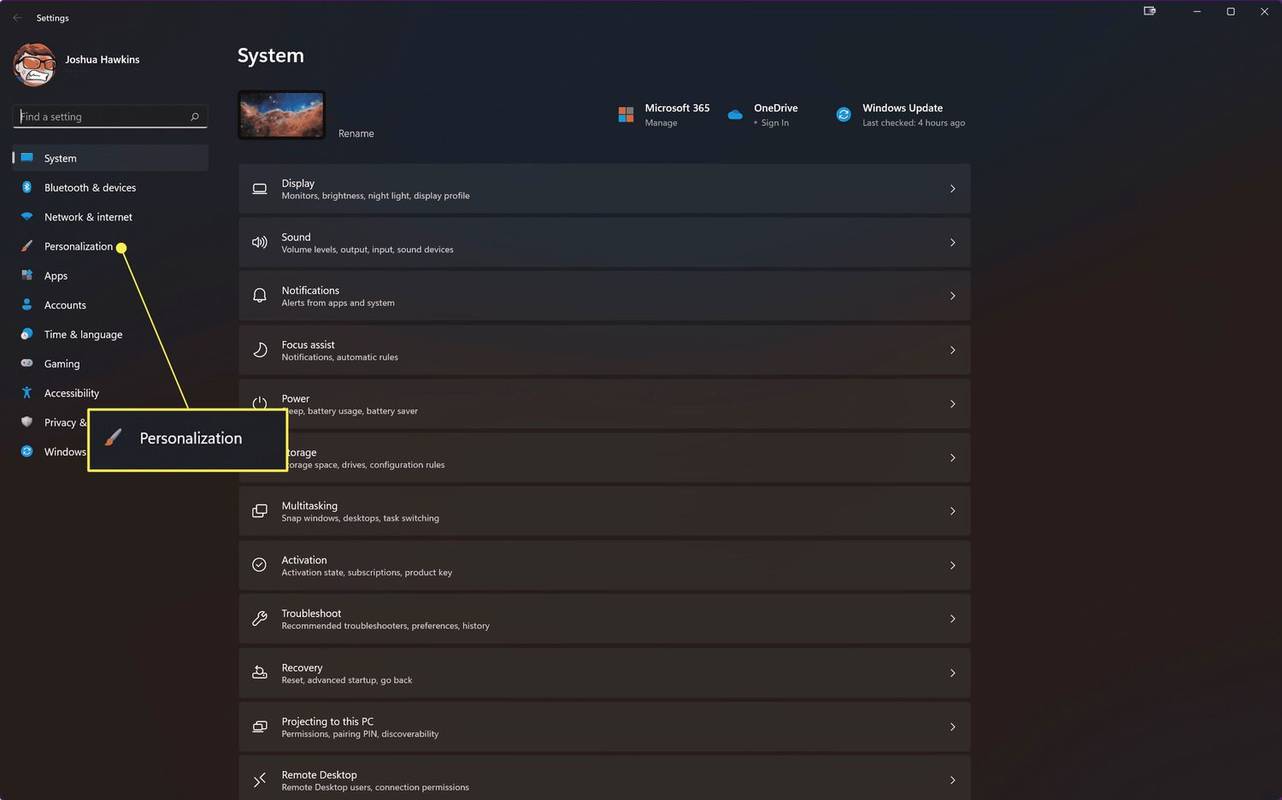

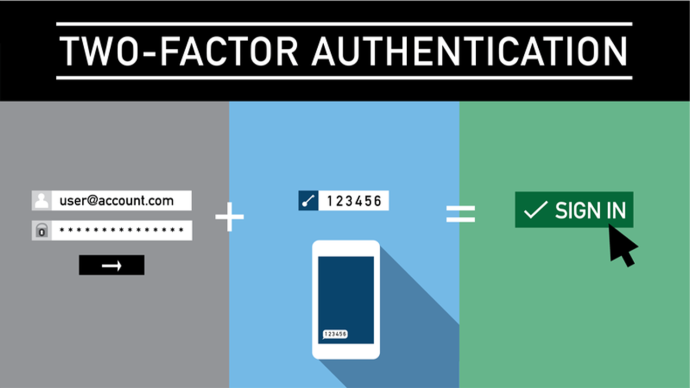

Kéttényezős hitelesítés engedélyezése

A kéttényezős hitelesítés további biztonsági réteget ad telefonjának, így megnehezíti a hackerek hozzáférését az eszközhöz és az online fiókokhoz.

Telefonjától függően többféle hitelesítési lehetőség közül választhat. A legbiztonságosabb megoldás az, ha valamilyen fizikai eszközzel rendelkezik, például USB-kulcsot, ujjlenyomatot vagy arcazonosítót. Bár az emberek gyakran használnak szöveges üzeneteket és e-maileket a hitelesítéshez, ezek könnyen lehallgathatók olyan hackekkel, mint a SIM-csere.

Tartsa naprakészen az összes alkalmazást

Még a megbízható alkalmazásokat is kihasználhatják a hackerek, ha nem frissítik őket rendszeresen. Végtére is, a frissítések általában olyan javításokat tartalmaznak, amelyek célja a hibák és a biztonsági rések kezelése.

Kerülje a nyilvános Wi-Fi használatát

Soha ne jelentkezzen be nyilvános Wi-Fi-hálózatba, hacsak nem rendelkezik virtuális magánhálózati (VPN) védelemmel. A VPN titkosítja az adatait, így a nem kívánt nézők nem láthatják azokat.

Legyen éber

Senki sem akarja, hogy illetéktelenek megtekintsék személyes adataikat, különösen azért, mert számos módon visszaélhetnek ezekkel a kritikus adatokkal. A mobilbiztonságra való odafigyelés tehát kulcsfontosságú személyes adatainak és személyazonosságának védelme érdekében.

Még ha egy hack áldozatává is esik, a gyors cselekvés elengedhetetlen. Az ebben a cikkben ismertetett módszerek segítségével kiderítheti, ki a felelős a támadásért. könnyebb lesz megtenni a szükséges lépéseket a fenyegetés megszüntetésére.

Feltörték valaha a telefonodat? Megtudtad, ki a felelős? Tudassa velünk az alábbi megjegyzések részben.